Cybersécurité

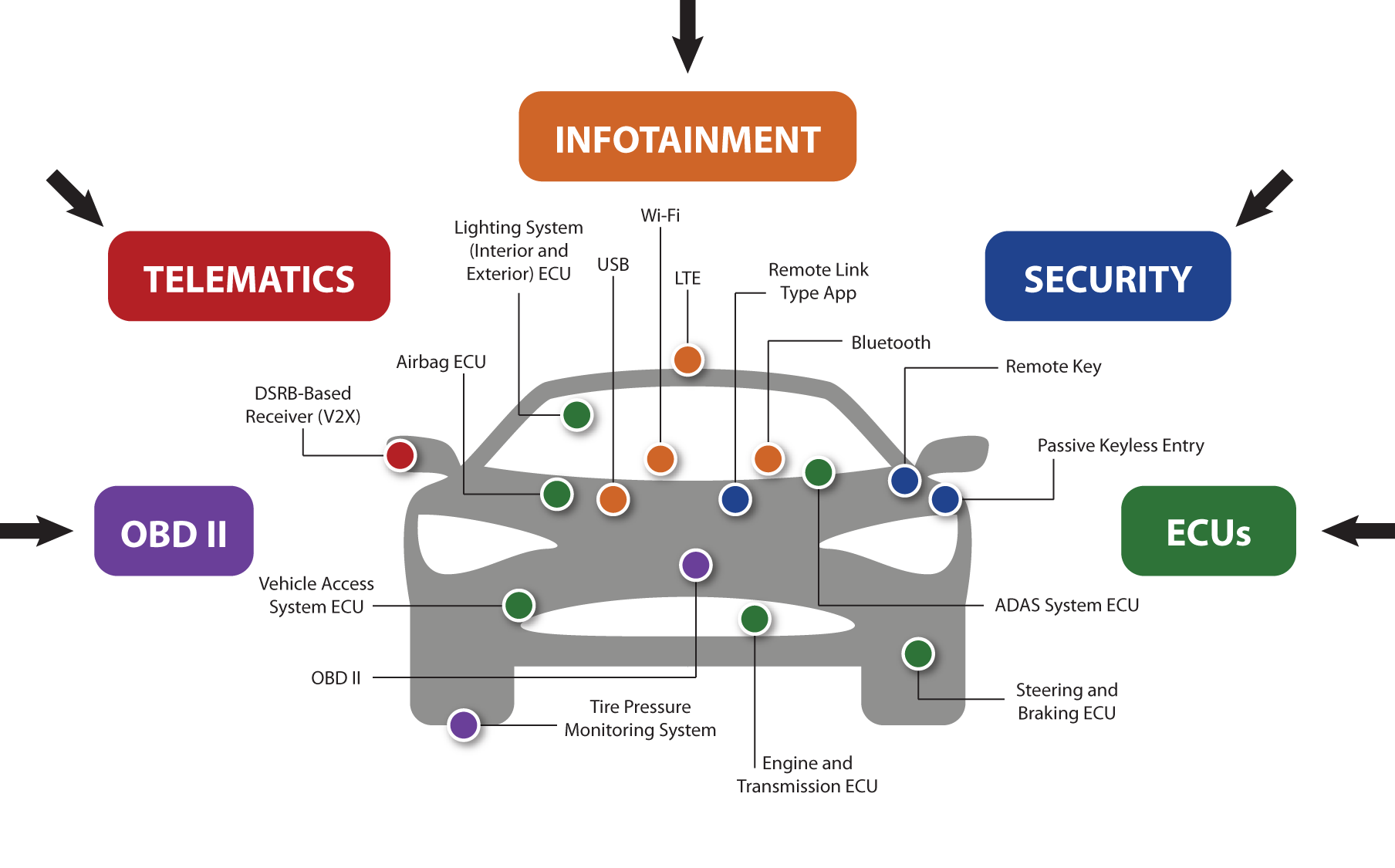

Alors que les systèmes automobiles tels que l'infodivertissement, la télématique, les diagnostics et la sécurité ont gagné en complexité, la menace d'exposition et de vulnérabilité à des acteurs extérieurs hostiles a connu une augmentation proportionnelle. Les cybermenaces ne se limitent plus à la violation de données, au vol et à la corruption. Les intrusions indésirables, qui peuvent menacer les unités de commande électroniques de tout véhicule équipé d'une connectivité intégrée ou de rechange, quels que soient la marque et le modèle, peuvent avoir des conséquences physiques.

Les développeurs doivent faire plus que simplement colmater les failles de sécurité ; ils doivent anticiper les vulnérabilités et renforcer les systèmes de sécurité bien avant d'être exposés aux menaces.